A Spiegel Online tegnap egy előre beharangozott cikkében a megszerzett belső dokumentumokra alapozva azt mutatja be, hogy az amerikai nemzetbiztonsági hivatal (National Security Agency – NSA) milyen módon jut adatokhoz az okostelefonokról.

Elöljáróban újra meg kell jegyezni, hogy a hírszerzők szakemberei most sem mentek fejjel a falnak. Egyrészt nem minden telefont figyelnek meg, hanem gondos mérlegelés után választják ki a célpontokat. Másrészt pedig – habár a tényfeltáró cikk sok helyen homályos – nagyon úgy tűnik, hogy nem elsősorban magukat a telefonokat támadják, hanem kerülőutakat választanak, például a szinkronizációs folyamatot (vagy ahogy Michael Hayden, az NSA korábbi vezetője fogalmazott: ahány alkalmazás, annyi lehetséges támadási pont). És valószínűleg nem alap nélküli az a feltételezés sem, hogy amikor nem boldogultak technológiai módszerekkel, akkor más utakat választottak.

Új kihívás

A dokumentumok között van egy 2010-es jelentés (a címe: Exploring Current Trends, Targets and Techniques – kb.: A jelenlegi trendek, célpontok és technikák vizsgálata), melynek szövegben kifejtik, hogy az okostelefonok rohamos terjedése új kihívások elé állítja a hírszerzést, mivel a hagyományos felderítési módszerek ezek elemzésére nem alkalmasak, új módszereket kell kidolgozni. Az NSA igyekezett gyorsan alkalmazkodni, a vezető gyártók, illetve operációs rendszerek alapján állítottak fel munkacsoportokat, így külön csapatok foglalkoztak az Apple készülékeivel és az iOS-szel, az Androiddal, illetve a mindig is nagy kihívásnak számító BlackBerryvel.

Ez az anyag még nem tartalmaz a konkrét megfigyelésekre vonatkozó információkat, mivel láthatóan az előkészületek, a felkészülés fázisában keletkezett. Egy dologra viszont felhívja a figyelmet a Spiegel elemzése: az NSA már itt törvényt szegett, ugyanis egyrészt amerikai cégek elleni kémtevékenység folytatásáról határoztak, illetve a BlackBerry esetében Kanadáról van szó, mely ország tagja az „Öt Szem” hírszerzési szövetségnek, és a szerződés szerint ezek az országok egymással szemben nem folytatnak kémtevékenységet. A dokumentumban arra sincs utalás, hogy a célba vett gyártók önként együttműködtek volna az NSA-vel, ami alátámasztani látszik az érintett cégek nyilatkozatait, akik állítják, hogy nem volt tudomásuk a munkacsoportok létrehozásáról.

Az iratok tanúsága szerint a hírszerzők igen nagy súlyt fektettek az átlagos okostelefon-tulajdonos készülékéhez való viszonyára. Ezt egy prezentáció szerint „nomophobiának” nevezték (no mobile phobia), ami azt jelenti, hogy a felhasználók döntően csak egy dolog miatt aggódnak: hogy – bármilyen okból, de – elveszítik a kapcsolatot (nincs térerő, lefedettség, wifi stb.). A Spiegel újságírója a prezentáció e részéből kiemel három összefüggő diát, mely egész biztosan iPhone-tulajdonosok millióit háborította fel a világon. Az iPhone helyzetmeghatározó szolgáltatásához kapcsolódó képeken három részletben ez a mondat olvasható: „Ki gondolta volna 1984-ben, hogy ez nagy testvér lesz, a fizető ügyfelek pedig zombivá válnak?”

Sebezhető alkalmazások és szolgáltatások

A dokumentumokban szerepelnek olyan, az NSA által megszerzett képek, melyeket iPhone-nal készítettek, és amelyek kritikus tartalmúak (pl. egy magas rangú kormányzati tisztviselő önportréja, melyet egy külföld nyaraláson készített magáról). Az egyértelműen kiderül, hogy a hírszerzők a gondosan kiválogatott célpontok okostelefonjairól szinte minden érzékeny adathoz hozzá tudtak jutni: kapcsolatok, hívásinformációk, sms-vázlatok – állítólag ezeket a backup fájlok megszerzésére kifejlesztett eszközzel voltak képesek megtenni.

Nagyon fontos a dokumentum azon megállapítása, hogy az NSA-nek nem kellett magához az okostelefonhoz hozzáférnie, elegendő volt valahogy a megfigyelt személy számítógépébe bejutniuk, ugyanis a telefon és a PC szinkronizálása folytán megszerezhették a tárolt fájlokat. Az is szerepel a jelentésben, hogy az NSA szkriptek segítségével az iPhone 3 és négy másik rendszer 38 kulcsfunkcióját tudta megfigyelni, például a térképes szolgáltatást, a hangpostát, a fényképeket, a Google Földet, a Facebook-alkalmazást, üzenetküldőt stb. Az egyik kedvencük a kiemelten fontos információkat megadó helyzetmeghatározó funkció, melyet különösen hatékonyan tudtak felhasználni, ugyanis számtalan olyan alkalmazás van, amikor a program megkérdi a felhasználót, hogy szeretné-e tartózkodási helyét is hozzákapcsolni a szolgáltatáshoz. Mivel ezt nagyon sokan kedvelik, valóságos adataranybányát készítenek a hírszerzők számára.

A BlackBerry is elesett

Az NSA rangsora szerint a célpontnak számító szélsőséges fórumokon, kommunikációban sokáig a Nokia készülékei voltak a legnépszerűbbek, az Apple gyártmányai a harmadik helyen álltak, és érdekes módon a különlegesen biztonságosnak tartott BlackBerry csak a kilencedik a listán. Ugyanakkor a BlackBerry mégis kiemelt célpont volt – feltehetően azért, mert kormányzati alkalmazottak, cégek, üzletemberek kedvenc eszköze még ma is –, és ezért különösen frusztráló lehetett a hírszerzők számára, hogy évekig sikertelenül próbáltak bejutni a rendszerbe. A kanadai cég termékénél az iratok szerint 2009-ben értek el áttörést, amikor a BlackBerry egy felvásárolt kisebb cég bevonásával új tömörítési módszert vezetett be: „Pezsgőt!” – így ünnepelték az NSA szakemberei a sikert.

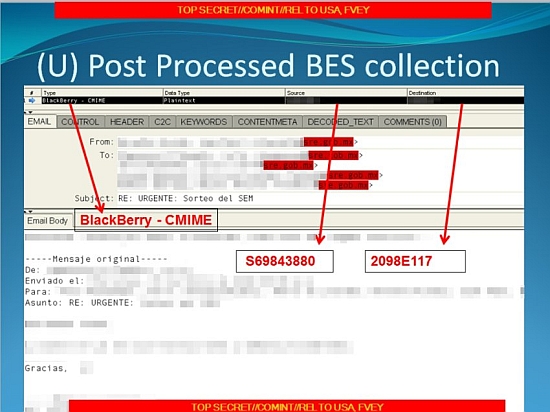

A kissé dicsekvőre fogalmazott jelentés szerint ezek után képesek voltak elolvasni a BlackBerrykről küldött szöveges üzeneteket, illetve összegyűjteni és feldolgozni a cég saját kommunikációs rendszerében (BlackBerry Internet Service – BIS) küldött e-maileket. A BIS azért felelős, hogy más hálózatokkal összekapcsolja a BlackBerry saját hálózatát, és – ellentétben a belső hálózaton, a BlackBerry Servicesben (BES) küldött levelekkel – itt nem alkalmaznak titkosítást, csak tömörítést. Ám arra is van utalás, hogy a jól védett BES-hez is hozzáfértek: állítólag külön akciót terveztek erre – az nem derül ki, hogy milyen módon, de végül is meg tudtak szerezni ilyen adatokat is.

Ugyanakkor kissé késői volt az öröm, mivel a piaci viszonyok átalakulása miatt a BlackBerry visszaszorult, így ki is került az NSA érdeklődésének fókuszából, habár nagyon valószínűnek látszik, hogy a kialakított technikákkal továbbra is megfigyelik a BlackBerryt használó célpontokat.